رمز جریان RC4 و گونههای آن ۲۰۱۱

RC4 Stream Cipher and Its Variants 2011

دانلود کتاب رمز جریان RC4 و گونههای آن ۲۰۱۱ (RC4 Stream Cipher and Its Variants 2011) با لینک مستقیم و فرمت pdf (پی دی اف) و ترجمه فارسی

| نویسنده |

Goutam Paul, Subhamoy Maitra |

|---|

ناشر:

CRC Press

۳۰ هزار تومان تخفیف با کد «OFF30» برای اولین خرید

| سال انتشار |

2011 |

|---|---|

| زبان |

English |

| تعداد صفحهها |

311 |

| نوع فایل |

|

| حجم |

3.2 MB |

🏷️ 200,000 تومان قیمت اصلی: 200,000 تومان بود.129,000 تومانقیمت فعلی: 129,000 تومان.

🏷️

378,000 تومان

قیمت اصلی: ۳۷۸٬۰۰۰ تومان بود.

298,000 تومان

قیمت فعلی: ۲۹۸٬۰۰۰ تومان.

📥 دانلود نسخهی اصلی کتاب به زبان انگلیسی(PDF)

🧠 به همراه ترجمهی فارسی با هوش مصنوعی

🔗 مشاهده جزئیات

دانلود مستقیم PDF

ارسال فایل به ایمیل

پشتیبانی ۲۴ ساعته

توضیحات

معرفی کتاب رمز جریان RC4 و گونههای آن ۲۰۱۱

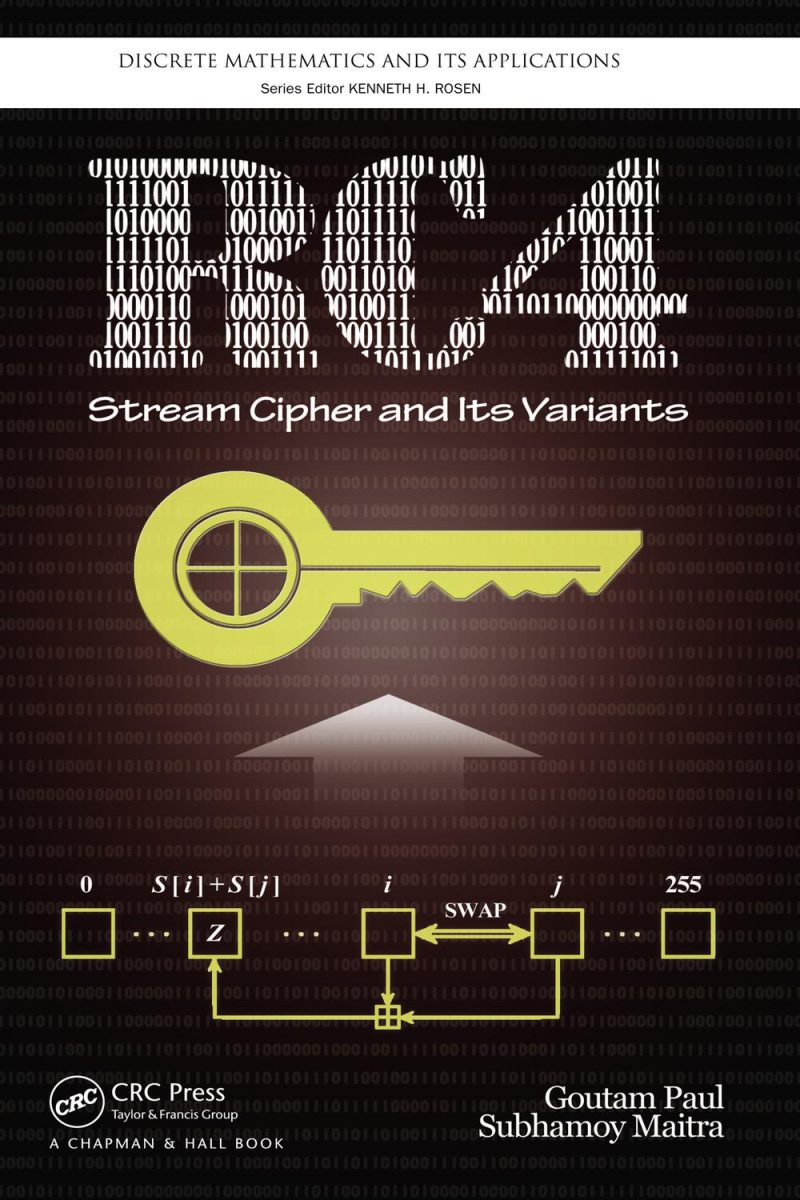

«رمز دنبالهای RC4 و انواع آن» نخستین کتابی است که به طور کامل به رمز دنبالهای نرمافزاری و محبوب RC4 میپردازد. نویسندگان، با تکیه بر دانش گستردهی خود در زمینهی تحلیل رمز دنبالهای و تحقیقات RC4، بر مسائل مربوط به تحلیل و طراحی RC4 تمرکز میکنند. آنها همچنین به بررسی انواع RC4 و رمز HC-128، فینالیست پروژهی eSTREAM، میپردازند.

این کتاب پس از معرفی حوزهی وسیع رمزنگاری، به بررسی رمزهای دنبالهای سختافزاری و نرمافزاری پرداخته و RC4 را شرح میدهد. سپس به ارائهی تحلیلی نظری از RC4 KSA میپردازد و بایاسهای موجود در بایتهای جایگشتی نسبت به بایتهای کلید مخفی و مقادیر مطلق را مورد بحث قرار میدهد. در ادامه، نحوهی بازسازی کلید مخفی از اطلاعات وضعیت معلوم را توضیح داده و RC4 PRGA را با جزئیات کامل، از جمله طرحی از حملات بازیابی وضعیت، تحلیل میکند. کتاب سپس به شرح سه حملهی رایج بر RC4 میپردازد: حملات تمایز، حملات پروتکل حریم خصوصی معادل سیمی (WEP) و حملات خطا. نویسندگان همچنین به مقایسهی مزایا و معایب چندین نوع RC4 پرداخته و رمز دنبالهای HC-128 را بررسی میکنند که سطح تکاملی بعدی پس از RC4 در الگوی رمز دنبالهای نرمافزاری است. فصل پایانی بر استفادهی ایمن از RC4 تاکید دارد.

این کتاب با طرح مسائل تحقیقاتی باز در هر فصل، گزارشی جامع از آخرین تحقیقات در مورد RC4 ارائه میدهد.

فهرست کتاب:

۱. روی جلد

۲. تقدیم

۳. فهرست

۴. پیشگفتار

۵. مقدمه

۶. فهرست علائم

۷. فهرست شکلها

۸. فهرست جداول

۹. فهرست الگوریتمها

۱. مقدمهای بر رمزنگاری

۲. رمزهای جریانی و RC۴

۳. تحلیل زمانبندی کلید

۴. بازیابی کلید از اطلاعات حالت

۵. تحلیل تولید جریان کلید

۶. حملات تمایز

۷. حملات WEP و WPA

۸. حملات خطا

۹. انواع RC۴

۱۰. رمز جریانی HC-۱۲۸

۱۱. نتیجهگیری

۲۱. الف. یک پیادهسازی نمونه C از RC۴

۲۲. ب. بردارهای آزمون تأیید شده RC۴

۲۳. کتابنامه

توضیحات(انگلیسی)

RC4 Stream Cipher and Its Variants is the first book to fully cover the popular software stream cipher RC4. With extensive expertise in stream cipher cryptanalysis and RC4 research, the authors focus on the analysis and design issues of RC4. They also explore variants of RC4 and the eSTREAM finalist HC-128.

After an introduction to the vast field of cryptology, the book reviews hardware and software stream ciphers and describes RC4. It presents a theoretical analysis of RC4 KSA, discussing biases of the permutation bytes toward secret key bytes and absolute values. The text explains how to reconstruct the secret key from known state information and analyzes the RC4 PRGA in detail, including a sketch of state recovery attacks. The book then describes three popular attacks on RC4: distinguishing attacks, Wired Equivalent Privacy (WEP) protocol attacks, and fault attacks. The authors also compare the advantages and disadvantages of several variants of RC4 and examine stream cipher HC-128, which is the next level of evolution after RC4 in the software stream cipher paradigm. The final chapter emphasizes the safe use of RC4.

With open research problems in each chapter, this book offers a complete account of the most current research on RC4.

Table of Contents

1. Front Cover

2. Dedication

3. Contents

4. Foreword

5. Preface

6. List of Symbols

7. List of Figures

8. List of Tables

9. List of Algorithms

1. Introduction to Cryptology

2. Stream Ciphers and RC4

3. Analysis of Key Scheduling

4. Key Recovery from State Information

5. Analysis of Keystream Generation

6. Distinguishing Attacks

7. WEP and WPA Attacks

8. Fault Attacks

9. Variants of RC4

10. Stream Cipher HC-128

11. Conclusion

21. A. A Sample C Implementation of RC4

22. B. Verified Test Vectors of RC4

23. Bibliography

✨ ضمانت تجربه خوب مطالعه

بازگشت کامل وجه

در صورت مشکل، مبلغ پرداختی بازگردانده می شود.

دانلود پرسرعت

دانلود فایل کتاب با سرعت بالا

ارسال فایل به ایمیل

دانلود مستقیم به همراه ارسال فایل به ایمیل.

پشتیبانی ۲۴ ساعته

با چت آنلاین و پیامرسان ها پاسخگو هستیم.

ضمانت کیفیت کتاب

کتاب ها را از منابع معتیر انتخاب می کنیم.